Plusieurs gouvernements ont utilisé des outils informatiques d’espionnage développés par un groupe israélien pour viser des responsables politiques, dissidents, journalistes, universitaires et militants des droits humains, ont affirmé jeudi des experts de Microsoft et de Citizen Lab.

Ces “cyber-armes” puissantes ont ciblé au total plus de 100 personnes dans le monde, affirment Microsoft et Citizen Lab – une organisation basée à l’Université de Toronto – en Palestine, en Israël, en Iran, au Liban, au Yémen, en Espagne, au Royaume-Uni, en Turquie, en Arménie ou encore à Singapour. Selon eux, les victimes comprennent des défenseurs des droits humains, des dissidents, des journalistes, des militants et des politiciens.

Selon Citizen Lab, il s’agit d’une entreprise basée à Tel Aviv particulièrement discrète, qui vend exclusivement à des gouvernements des logiciels d’espionnage, sous forme de package as a service, pouvant infecter et surveiller des smartphones iphones et Android, des Mac et PC ainsi que des comptes Cloud.

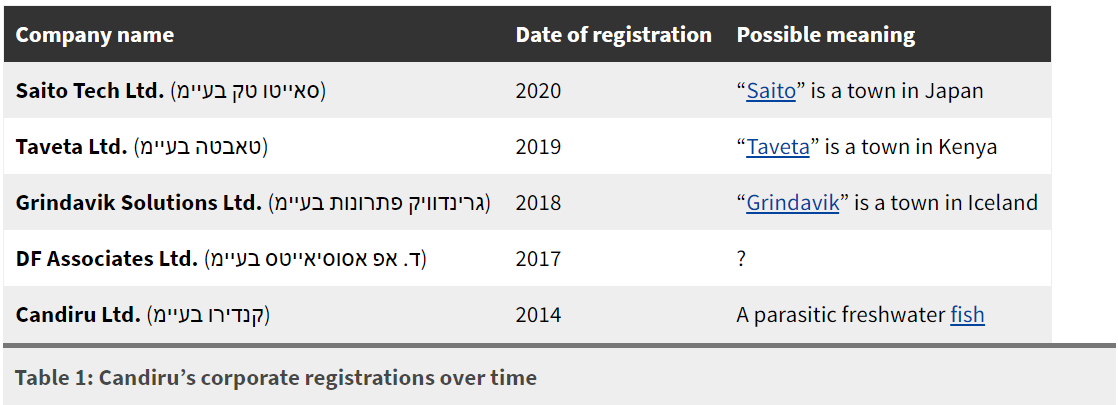

Son nom officiel est actuellement Saito Tech Ltd mais elle est surtout connue sous le nom de Candiru, ou encore de Sourgum, nom que lui prête Microsoft. “Grâce à l’analyse Internet, nous avons identifié plus de 750 sites liés à l’infrastructure espionne de Candiru. Nous avons trouvé de nombreux domaines se faisant passer pour des organisations de défense des droits de l’homme, comme Amnesty International, le mouvement Black Lives Matter, ainsi que des médias et d’autres entités“, expliquent les chercheurs de Citizen Lab. L’organisation dit avoir récupéré une copie du logiciel espion Windows.

Espionnage des comptes Gmail ou Facebook…

Les chercheurs de Citizen Lab ont trouvé des preuves que le logiciel d’espionnage avait pu extirper des informations de plusieurs applications utilisées par les victimes, dont Gmail, Skype, Telegram et Facebook. Le logiciel peut aussi consulter l’historique de leurs recherches sur Internet ainsi que leurs mots de passe, mettre en route la webcam et le

micro de leurs appareils, et prendre des photos de l’écran. Il peut également capturer des données à partir d’applications supplémentaires, telles que les applications de messagerie Signal Private Messenger et Viber, expliquent-ils.

L’analyse du logiciel espion a permis la découverte de CVE-2021-31979 et CVE-2021-33771 par Microsoft, deux vulnérabilités qui permettent une élévation des privilèges exploitées par Candiru. Microsoft a corrigé les deux vulnérabilités le 13 juillet 2021.

“Toutes les alertes Microsoft 365 Defender et Microsoft Defender for Endpoint contenant des noms de détection pour le nom du malware DevilsTongue sont des signes de compromission par le malware SOURGUM“, prévient Microsoft, qui donne sur son blog une liste complète de noms de détection pour que les clients puissent effectuer une recherche supplémentaire dans leurs environnements.

Juliette Paoli avec AFP