Avis d'expert

Partenaires et fournisseurs en tandem face aux défis de la…

Dans le contexte économique incertain actuel, le Channel est plus que jamais indispensable pour accompagner les entreprises dans leur transformation. Florence Ropion, VP & GM du Channel en France de…

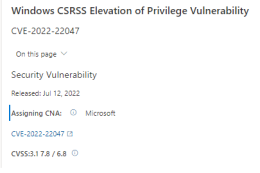

Patch Tuesday de juillet : la vulnérabilité d’élévation des privilèges…

Chris Goettl, Ivanti Le Patch Tuesday de juillet comporte plus de nettoyage que de réelles nouvelles activités, en ce qui concerne les mises à jour critiques. L’analyse de Chris Goettl,…

Les attaques de hachage, explications

AVIS D’EXPERT – Matthieu Jouzel, Solutions Engineer chez BeyondTrust, propose aux lecteur de Solutions-Numériques une série d’avis d’expert sur les attaques de mots de passe. Voici la troisième* d’entre elles. …

Quel processus pour ma dématérialisation fiscale obligatoire ? Flux direct, indirect,…

AVIS D’EXPERT – À compter du 1er juillet 2024 et jusqu’à 2026, la dématérialisation fiscale obligera progressivement les organisations à recevoir et émettre ses factures fournisseurs de manière dématérialisée, au…

Travail hybride et shadow IT : des risques accrus pour…

AVIS D’EXPERT – Serge Niango, Head of Sale Engineering chez Citrix France, détaille les risques acrus du shadow IT liés l’augmentation du travail hybride et les solutions pour lutter contre…

Les sociétés de services IT françaises sont-elles prêtes à appliquer NIS…

L’Anssi a confirmé en juin au salon FIC 2022 que les sociétés de services IT seront concernées désormais par la V2 de la directive européenne Network and Information Security (NIS).…

Phishing : comment s’en protéger ?

Qui, aujourd’hui, ne connaît pas le terme phishing (ou hameçonnage). C’est une technique utilisée par des cyberattaquants pour usurper l’identité d’une personne ou d’une entité, afin de tromper le destinataire…

Prévenir le risque cyber en sensibilisant : facile à dire,…

En sensibilisant leurs collaborateurs, les entreprises peuvent réduire significativement les risques cyber liés à l’humain et ainsi mieux protéger leur système d’information. Par Juba Touati, consultant GRC chez Synetis. Aujourd’hui,…

Il est préférable d’anticiper les attaques que de tenter d’en…

Par Thibaut Perié, Regional Sales Manager de ProLion Une étude récente de la société de cybersécurité Cybereason a révélé qu’un tiers des entreprises victimes de ransomware ont été contraintes de…

Et si vous vous formiez à la cybersécurité ?

AVIS D’EXPERT – Une formation en cybersécurité peut vous permettre d’acquérir des compétences très recherchées en entreprise, et de propulser votre carrière grâce à une forte demande dans tous les…