Opération des polices américaine et européenne contre le “dark web”…

(AFP) - Une opération ciblant le "dark web" a permis l'arrestation de 179 vendeurs présumés de drogues opiacées et autres marchandises illicites en Europe...

Allemagne : un premier cas de décès directement lié à…

Les autorités allemandes ont révélé la semaine dernière qu'une attaque de ransomware contre l'hôpital universitaire de Düsseldorf (UKD) avait provoqué une défaillance des systèmes...

TikTok passe dans le Cloud d’Oracle

Alors que le président américain Donald Trump, à la veille de l'entrée en vigueur de sanctions contre TikTok sur le sol américain, a évoqué samedi...

Bonnes pratiques RH, gouvernance et télétravail : 3 sujets de…

Selon l'association des Délégués à la Protection des Données (DPO), trois préoccupations majeures sont ressorties des échanges entre ses membres pendant les mois de...

Vaccin contre le Covid : des données de laboratoires espagnols…

(AFP) - Des pirates informatiques chinois ont volé des données de laboratoires espagnols cherchant un vaccin contre le Covid-19, affirme vendredi le quotidien El...

Threat intelligence : Gatewatcher rachète LastInfoSec

Gatewatcher vient d'annoncer le rachat de LastInfoSec, une société française de cybersécurité, basée à Paris et Tokyo, et spécialisée dans l’intelligence artificielle appliquée à...

Cinq Chinois et deux Malaisiens inculpés aux Etats-Unis pour des…

(AFP) - Cinq pirates informatiques chinois et deux hommes d'affaires malaisiens ont été inculpés aux Etats-Unis pour une campagne d'intrusions informatiques qui a notamment...

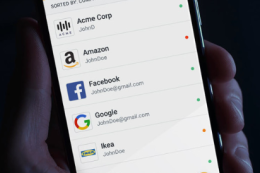

Contrôle des données et gestion de l’identité numérique : Privowny…

Privowny App regroupe quatre modules qui, combinés, permettent à ses utilisateurs de protéger leur identité numérique et reprendre le contrôle de leurs données personnelles...

Zoom annonce l’authentification à double facteur pour sa plateforme de…

En plus d’un mot de passe, les utilisateurs de Zoom peuvent choisir de s’authentifier via un second élément comme un facteur biométrique ou un...

Netskope Cloud Threat Exchange : clients et fournisseurs peuvent partager…

Cloud Threat Exchange est une solution cloud destinée à l'ingestion, la curation et le partage en temps réel de renseignements sur les menaces. Les...

La solution de sécurité des accès à privilèges de CyberArk disponible sur Azure Markeplace

CyberArk a annoncé l’arrivée de sa solution de sécurité des accès à privilèges sur la Place de marché Azure. Pour les clients d’Azure, l’accès à CyberArk offre “une plus grande flexibilité et une meilleure efficacité dans la sécurisation des identifiants à privilèges dans le Cloud…