Est-ce un SOAR ? Est-ce une solution XDR ? OpenText n’entre pas dans le détail de la catégorisation de sa nouvelle solution, OpenText Core Threat Detection and Response, sinon qu’il s’agit d’une « solution de cybersécurité alimentée par l’IA pour la détection des menaces ».

Disponible pour l’heure en version limitée pour certains clients, ce nouvel outil passera en disponibilité générale avec Cloud Editions 25.2 prévue en mai prochain. La solution sera disponible sur Microsoft Azure et est présenté comme s’intégrant parfaitement à l’écosystème Microsoft, notamment Defender for Endpoint, Entra ID et Security Copilot.

Toutefois, OpenText précise que son produit a été conçu comme « une solution Open XDR », qui s’intègrera à terme à d’autres plateformes de sécurité. OpenText Core Threat Detection and Response se veut un outil de détection des menaces et anomalies grâce à l’intelligence artificielle, et notamment à l’analyse comportementale, en temps réelle.

L’entreprise cite ainsi l’exemple d’un « employé qui accède à des fichiers sensibles à des heures inhabituelles alors qu’il ne l’a jamais fait auparavant », la solution indiquant qui s’est connecté, où, à quoi il a accédé et si cela correspond à son comportement passé,

OpenText dispose en outre d’un studio d’intégration des menaces qui permet aux clients d’intégrer et d’ingérer dans OpenText Core Threat Detection and Response des données télémétriques provenant d’autres solutions de réseau, d’applications, d’outils de sécurité et de technologies d’entreprise.

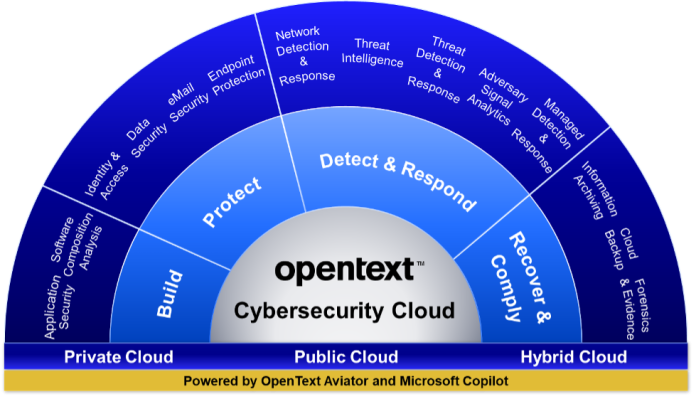

« OpenText Cybersecurity Cloud représente une avancée significative dans la détection et l’investigation des menaces avancées, en offrant une solution facile à utiliser, à mettre en œuvre et à maintenir » explique Muhi Majzoub, vice-président exécutif d’OpenText pour les produits de sécurité. « Notre architecture XDR ouverte et composable garantit que la solution peut facilement fonctionner avec les outils de sécurité existants que les clients peuvent avoir pour la gestion des identités, la prévention de la perte de données ou la protection des endpoints ».