N°184

lundi 07 janvier 2019

|

Des centaines de politiciens allemands, dont Angela Merkel, victimes de piratage de données personnelles

|

|

[ CYBERSÉCURITÉ ]

- 04/01/2019

|

La chancelière allemande, son ministre des Affaires étrangères, le dirigeant des Verts ou encore le secrétaire général du SPD font partie des victimes, parmi des centaines de politiciens allemands. L'Agence allemande de la sécurité informatique (BSI), l’équivalent de l’ANSSI, a ouvert une enquête, alors que la télévision allemande vient de révéler…

|

5 millions de passeports et 2 000 cartes de crédit directement exposés par le piratage du groupe Marriott

|

|

[ CYBERSÉCURITÉ ]

- 04/01/2019

Le méga-piratage informatique dont Marriott a récemment dévoilé l'existence a finalement concerné moins de clients que prévu mais les hackers ont eu accès aux informations de plus de cinq millions de passeports, a indiqué vendredi le géant mondial de l'hôtellerie. La compagnie avait annoncé fin novembre avoir découvert qu'une de…

|

Cybersécurité et emploi : le prochain FIC va proposer un nouveau forum de recrutement

|

|

[ CYBERSÉCURITÉ ]

- 03/01/2019

Le Forum international de la cybersécurité (FIC) ouvre pour la première fois cette année un espace physique dédié au recrutement de profils spécialisés en cybersécurité, techniques et non techniques. « Le FIC travaille déjà sur la thématique du recrutement depuis plusieurs éditions avec notamment les écoles d’ingénieurs spécialisées, les universités et…

|

FIC 2019 : le groupement Hexatrust se déplace en force avec 30 membres présents

|

|

[ CYBERSÉCURITÉ ]

- 04/01/2019

Pour la deuxième année consécutive, alors que va se tenir les 22 et 23 janvier prochaine le Forum International de la Cybersécurité (FIC), le groupement Hexatrust a été choisi comme…

|

Investissements étrangers en France: le dispositif de contrôle élargi à la cybersécurité et l'IA depuis le 1er janvier

|

|

[ CYBERSÉCURITÉ ]

- 04/01/2019

Le dispositif de contrôle des investissements étrangers en France, dont le champ a été élargi notamment à la cybersécurité et l'intelligence artificielle par un décret publié il y a un…

|

Vietnam: l'Etat contrôle internet depuis le 1er janvier

|

|

[ CYBERSÉCURITÉ ]

- 01/01/2019

Hanoï, 1 jan 2019 (AFP) - Une loi obligeant les entreprises de l'internet à supprimer tout contenu jugé "toxique" par les autorités communistes est entrée en vigueur ce mardi 1er…

|

Expertise NetScout Systems - Libérez le potentiel du Cloud grâce à une meilleure visibilité

|

|

[ IT ]

- 03/01/2019

Cette tribune a été rédigée par Daniel Crowe, vice-président France, Benelux et Southern Europe de NetScout Systems, sur le thème du Cloud et des enjeux de visibilité (infrastructure et interconnexions)…

|

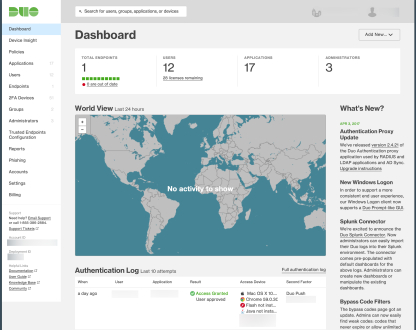

Authentification : Cisco met le cap sur le « Zero Trust » avec Duo Security

|

|

[ CYBERSÉCURITÉ ]

- 21/12/2018

En réalisant l’acquisition définitive de Duo Security, Cisco muscle son offre de solutions d’authentification. Il enrichit aussi son portefeuille de solutions SaaS. Pour 2,35 milliards de dollars cash, Cisco a…

|

Magazine Solutions numériques

|

Le renouveau des solutions d'UEM

|

Les outils de gestion de parcs mobiles ont fait place à des solutions de gestion des terminaux à la couverture fonctionnelle élargie et qui couvrent désormais tant les mobiles que…

|

Le cloud est une cible de choix pour les hackers, et est très vulnérable aux menaces insidieuses par négligence ou malveillance. Les entreprises doivent mettre en œuvre des pratiques rigoureuses…

|

Tout ce que vous avez voulu savoir sur les SOCs (Security Operation Center)

|

Les entreprises doivent aujourd'hui revoir leur approche de la cybersécurité et disposer d’une analyse complète des données à l’aide d’outils de supervision avancés. La mise en place d’un SOC (Security…

|

LE DIGITAL TRANSFORME L'ENTREPRISE

Solutions-numeriques.com,

le portail du décideur en entreprise

|

Les informations recueillies font l'objet d'un traitement informatique destiné à l'usage de Solutions Numériques. Le destinataire des données est la société Solutions Numériques, propriétaire du site Solutions-numeriques.com. Vous pouvez également pour des motifs légitimes, vous opposer au traitement des données vous concernant. Conformément à la loi "informatique et libertés" du 6 janvier 1978 modifiée en 2004, vous bénéficiez d'un droit d'accès et de rectifrication aux informations qui vous concernent, que vous pouvez exercer en vous adressant à service.clientele@solutions-numeriques.com.

© 2025 Solutions Numériques

Cet e-mail a été envoyé à {contactfield=email}

Vous avez reçu cet email car vous vous êtes inscrit sur Solutions Numériques

|

|