Cloud : La CNIL exige des garanties contre les accès…

Le projet actuel de certification européenne pour les services de cloud (EUCS) ne permet plus aux fournisseurs de démontrer qu’ils protègent les données stockées...

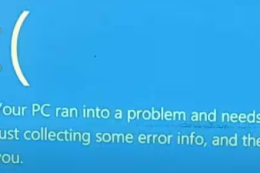

Panne mondiale de Microsoft : clarifications et solutions de contournement

"Aucun élément à ce jour ne laisse penser à une cyberattaque" a déclaré l'ANSSI dans un communiqué adressé à l'AFP, le 19 juillet 2024.

Une...

Dirigeants, préparez vous gratuitement à la gestion de crise cyber

Les cyberattaques sont inéluctables. Préparez-vous à la gestion de crise cyber avec le MOOC gratuit de Cybermalveillance.

Destinée surtout aux ETI, PME et TPE, qui...

Google dans le viseur de l’Autorité italienne de la concurrence…

L’Autorité a annoncé ouvrir, le 18 juillet une procédure d’enquête contre Google et son groupe Alphabet.

Est-ce que l'action est menée suite au rapport des...

Panne informatique mondiale chez Microsoft : de nombreuses compagnies aériennes…

Panne de Microsoft : à Hong Kong, en Europe, en Inde, la panne affecte durement de très nombreux aéroports.

L'aéroport de Hong Kong a annoncé...

Le CESIN s’inquiète de l’extrême concentration des fournisseurs de solutions…

“Si l’on a l’habitude de s’inquiéter à juste titre du monopole exercé par les GAFAM sur le numérique, on serait bien avisé de se...

DataCore lève 60 millions de dollars

Le spécialiste américain des solutions de stockage et d'infrastructure de données indique avoir levé 60 millions de dollars pour "accélérer sa croissance » et...

Sous sanctions, le géant russe des antivirus Kaspersky va quitter…

(AFP) - Le géant russe de la cybersécurité Kaspersky a annoncé mardi lancer son retrait des Etats-Unis, après l'adoption de sanctions le mois dernier...

Google pourrait devenir leader de la cybersécurité cloud avec Wiz

La cotation de Google est à la hausse, alors que le géant américain serait sur le point d'opérer un achat stratégique qui pourrait bien...

La France se classe au troisième rang des pays ayant…

Selon Surfshark, une société de cybersécurité qui édite notamment un VPN, un système de détection de fuite de données et une solution de suppression...

Découvrez les recommandations de l’ANSSI pour l’hébergement des SI sensibles…

L'ANSSI anticipe le futur schéma de certification européen pour les services cloud (EUCS) et propose des recommandations intégrant plusieurs mesures réglementaires. Ces recommandations seront...

Cloud de confiance : téléchargez le kit d’appel d’offres du…

Le Cigref met à disposition, en français, un kit gratuit composé d'un Cahier des Clauses Techniques Particulières (CCTP) pour lancer sans risque un appel...

L’opérateur de téléphonie mobile AT&T subit un nouveau vol de…

(AFP) - L'opérateur de téléphonie mobile américain AT&T a fait savoir vendredi que des pirates informatiques avaient dérobé des données sur les appels et...

L’IA Act est publié au journal officiel de l’Union Européenne

Le Règlement européen relatif à l'intelligence artificielle a été publié le 12 juillet 2024. Il sera applicable à compter du 2 août 2024.

Cette réglementation...

Stations blanches sécurisées : l’entreprise rennaise Hogo s’implante à Francfort

Cet expert en stations blanches sécurisées, seul à être certifié par l’ANSSI, annonce l’ouverture d’une antenne en Allemagne et recrute de nouveaux collaborateurs.

Sélectionnée dans...

Noyb dépose une plainte à l’encontre d’une agence publicitaire filiale…

Noyb, association fondée par l'activiste Max Schrems, porte plainte pour violation du RGPD de la part de l’agence publicitaire Xandr, filiale de Microsoft.

Selon l’association,...

Procès requis pour le complice présumé d’un groupe de hackers…

(AFP) - Un procès a été requis à Paris contre un homme soupçonné d'être le complice de hackers ayant lancé des cyberattaques visant notamment...

« Devenez des cyber citoyens » proposent Numeum et le…

Numeum, la puissante organisation professionnelle qui regroupe 2 500 membres représentant 85 % du CA du secteur du numérique, a lancé une initiative avec...

Les incidents de cybersécurité et les pertes financières sont-ils dus…

Le manque de personnel qualifié en cybersécurité provoque de nombreuses défaillances dans le monde, entraînant des pertes financières importantes. Ce problème est tel qu'il...

La shadow IA se développe bien trop en entreprise, engendrant…

L'adoption de l'IA générative progresse depuis un an auprès des employés mais souvent hors des IA génératives autorisées par l'entreprise, selon une récente étude*....