Législation et numérisation des entreprises – Quelles sont les normes…

Un avis d'expert de Pierre Patuel, co-fondateur de DPii Télécom & Services.

Alors que la transition numérique bat son plein, la France aborde un tournant...

Avis d’expert – 8 étapes pour réduire les risques de…

Le risque de violation de la sécurité et des données par des fournisseurs tiers est bien trop important pour l'ignorer. Les étapes de sécurisation...

Avis d’expert – Vulnérabilités : le cyberespace est-il réellement moins…

Chris Goettl, directeur Product Management Sécurité chez Ivanti, propose aux lecteurs de Solutions Numériques de jeter un coup œil sur les vulnérabilités de l'année...

Expertise Neoxia – La mise en place d’un projet data…

Mehdi Hadria, consultant Data Engineer / Data OPS chez Neoxia, propose aux lecteurs de Solutions Numériques un tour d’horizon des possibilités offertes par la...

Tribune Grégory Cardiet, directeur Security Engineering chez Vectra – Jusqu’où…

Pour les lecteurs de Solutions Numériques, Grégory Cardiet, directeur Security Engineering chez Vectra pour la zone EMEA, défend son point de vue : l’IA...

Expertise BeyondTrust – Télétravail : comment ne pas exposer l’entreprise…

William Culbert, directeur Europe du Sud de BeyondTrust (ex Bomgar), présente 3 risques de sécurité IT à gérer pour protéger les ressources des télétravailleurs...

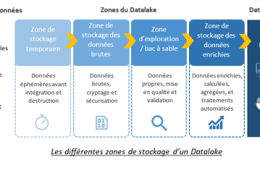

Expertise mc2i – Gouvernance d’un Datalake : ne laissez rien…

Comme toute nouvelle innovation technologique, les Datalakes apportent leur lot de challenges à relever, parmi lesquels des choix majeurs de gouvernance à arbitrer. Alianor...

Expertise Keyrus – L’avenir de la Business Intelligence : une…

Nourries par l’Intelligence Artificielle, les solutions de Business Intelligence sont sur le point de connaître des développements spectaculaires, explique à nos lecteur Jean-Francois Dugourd,...

Expertise Fred Raynal, CEO de Quarkslab – L’obfuscation pour mieux…

En ajoutant des lignes de codes trompeuses dans celles d’un programme informatique, l’obfuscation vise à décourager les pirates. Si cette technique de protection est...

Expertise BeyondTrust – Evaluer les vulnérabilités pour quantifier et réduire…

L'évaluation des risques un aspect fondamental des cycles de vie de gestion des vulnérabilités et de gestion des risques IT, afin de protéger les...

Plus de 150 emplois vont être créés à Mougins avec le nouveau datacenter de Titan DataCenters

Le nouveau datacenter de Titan DataCenters, dont la première pierre a été posée le 7 juin à Mougins dans le sud de la France, va créer 70 emplois directs et 100 autres indirects. La pose de la première pierre du datacenter de Titan DataCenters France…