Piratage réseaux sociaux : 1,2 milliard de données personnelles accessibles…

C'est Wired qui dévoile cette découverte du chercheur Vinny Troia : 1,2 milliard de données personnelles de consommateurs issues de comptes réseaux sociaux, Twitter, Facebook,...

La société de services prépayés Edenred cyberattaquée

La société française de services prépayés Edenred, maison-mère de Ticket Restaurant, a indiqué vendredi avoir été l'objet d'une "infection par des logiciels malveillants".

Sans donner...

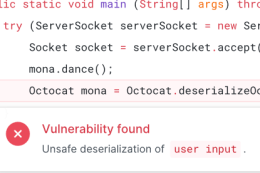

GitHub Security Lab, de nouveaux outils disponibles pour la sécurité…

GitHub, via son Security Lab annoncé à l'occasion du tout dernier GitHub Universe 2019, veut permette aux développeurs de sécuriser le code "du monde...

Une filiale d’AccorHotels touchée par une fuite importante de 1…

Gekko Group, plateforme professionnelle de réservation d'hôtels appartenant au géant hôtelier Accor, a été victime d'une fuite massive de données, dont des identifiants et...

En 2020, les malwares as a service seront de plus…

Au travers de ces différentes enquêtes, Cybereason, d'origine israélienne et créateur de "Defense Platform", note la popularité grandissante du modèle « Malware-as-a-Service » (MaaS) au sein...

Expertise – Facebook, Instagram, LinkedIn, le phishing à l’assaut des…

La croissance du phishing sur les réseaux sociaux est directement liée à la montée en puissance des entreprises qui les gèrent, qu’il s’agisse de...

Expertise – La révolution de l’edge computing est pour demain

Dans l’écrasante majorité des cas d’usage que l’on rencontre aujourd’hui, l’approche Cloud se révèle être une solution agile parfaitement taillée pour répondre aux besoins...

Prédictions cybersécurité 2020 : multiplication des risques Cloud et chaîne…

Pour le japonais Trend Micro, l'une des principales tendances en matière de risques cyber sera l’augmentation des risques liés au Cloud et à la...

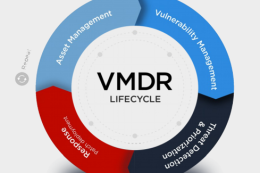

Gestion des vulnérabilités : la détection en continue avec Qualys…

Cette nouvelle application baptisée VDRM (Vulnerability Management, Detection and Response) garantit un flux de travail rationalisé pour que les entreprises puissent analyser, investiguer, hiérarchiser...

La “sécurité de demain” repose sur “l’innovation”, selon Castaner

Au salon Milipol, le ministre de l'Intérieur Christophe Castaner a indiqué mardi que la menace était globale, évoquant la cybercriminalité.

Venu inaugurer à Villepinte (Seine-Saint-Denis)...

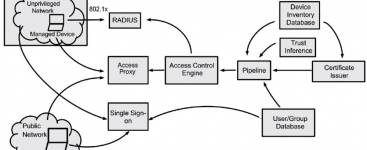

Quelle infrastructure pour une approche "Zero Trust" ?

L’approche “Zero Trust” est considérée comme la seule architecture de sécurité de l’avenir alors que les utilisateurs sont de plus en plus mobiles et le système d’information de l’entreprise de plus en plus hybride. Un changement de modèle qui a un impact fort en termes…