Une vaste campagne de distribution du malware BoryptGrab exploite plus de 100 dépôts GitHub pour diffuser des logiciels piégés. Derrière de faux outils gratuits se cache un infostealer capable de dérober identifiants, données de navigateurs et portefeuilles de cryptomonnaies.

GitHub détourné pour distribuer un malware

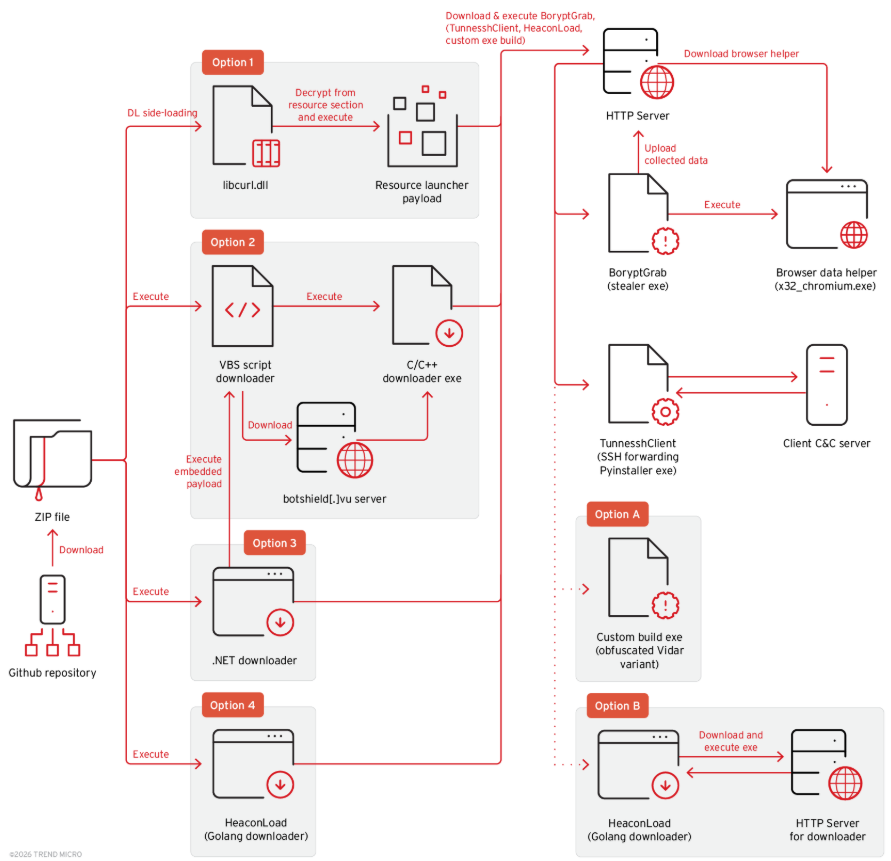

Des chercheurs en cybersécurité ont identifié une campagne de diffusion du malware BoryptGrab reposant sur l’utilisation de plus de 100 dépôts publics sur GitHub. Les pages malveillantes se présentent comme des projets logiciels légitimes et proposent au téléchargement des archives contenant en réalité un programme malveillant destiné à voler des données sensibles.

Selon l’analyse de chercheurs de Trend Micro, les cybercriminels exploitent la crédibilité associée à la plateforme pour tromper les utilisateurs à la recherche d’outils ou de logiciels gratuits. Les dépôts GitHub renvoient vers des pages de téléchargement ou hébergent directement les archives piégées, souvent présentées comme des utilitaires populaires ou des programmes liés à certains jeux vidéo. Une fois exécuté, le programme installe le malware BoryptGrab sur la machine de la victime.

Un infostealer conçu pour dérober de nombreuses données

BoryptGrab appartient à la famille des infostealers, des logiciels malveillants spécialisés dans la collecte et l’exfiltration de données présentes sur un système compromis. Le malware est capable de récupérer différents types d’informations tels que les identifiants enregistrés dans les navigateurs web, les cookies et historiques de navigation, des informations système, des fichiers présents sur la machine ou encore, les données associées à certains portefeuilles de cryptomonnaies.

Certaines variantes peuvent également installer un composant supplémentaire permettant d’établir un tunnel SSH inversé vers l’ordinateur compromis. Les attaquants peuvent ainsi accéder à la machine à distance et exécuter des commandes supplémentaires.

SEO poisoning et faux projets open source

Les chercheurs ont également observé l’utilisation de techniques de référencement malveillant afin d’attirer les victimes. Les pages associées aux dépôts GitHub sont optimisées pour apparaître dans les résultats des moteurs de recherche lorsque les internautes cherchent des logiciels ou des outils gratuits. Cette technique, connue sous le nom de SEO poisoning, consiste à manipuler les algorithmes de référencement afin de placer des contenus malveillants dans les premiers résultats. Les utilisateurs sont alors redirigés vers des pages imitant des projets open source légitimes, parfois hébergées par GitHub Pages, où ils téléchargent l’archive contenant le malware.

L’exploitation croissante des plateformes de développement

Cette campagne illustre une tendance de plus en plus observée par les chercheurs en cybersécurité et qui, malheureusement, s’invitent de manière croissante dans notre traitement de l’actualité : l’utilisation de plateformes de développement légitimes comme vecteurs de distribution de malwares. Les cybercriminels exploitent la réputation de services largement utilisés par les développeurs afin de contourner la méfiance des utilisateurs. En s’appuyant sur des dépôts publics et sur des techniques de référencement, ils peuvent toucher un large public tout en donnant l’apparence de projets logiciels authentiques.

Cette évolution s’inscrit dans un phénomène plus large d’abus des plateformes DevOps et de partage de code pour diffuser des logiciels malveillants ou héberger des charges utiles utilisées dans différentes campagnes d’attaque. Pour les entreprises comme pour les développeurs, elle rappelle la nécessité de vérifier l’origine et la fiabilité des outils téléchargés, y compris lorsqu’ils proviennent de plateformes réputées.