Vulnérabilités d’UC Intel Meltdown et Spectre :à quoi faut-il s’attendre? Chris Goettl, Manager of Product Management, Security chez Ivanti nous livre son analyse en exclusivité.

Bonne année ! Et joyeux Patch Thursday ! Vous savez, parfois vous regardez la météo du week-end le mardi matin et l’on vous dit qu’il y aura du soleil jusqu’au début de la semaine d’après… Puis, vous regardez dehors, et il fait gris et il grêle ? Eh bien, c’est également l’impression que me donne le jeudi de cette semaine. Dans mes prévisions, j’allais parler de certaines mises à jour d’OS comprenant des corrections pour le côté OS des vulnérabilités des processeurs Intel, identifiées en fin d’année. Et puis, j’ai vu des dizaines d’e-mails, de publications et d’alertes de sources à la fois internes et externes, me signalant que Microsoft avait publié des mises à jour de sécurité la nuit dernière. Mes prévisions n’étaient pas très au point. En fait, certaines se sont réalisées en avance.

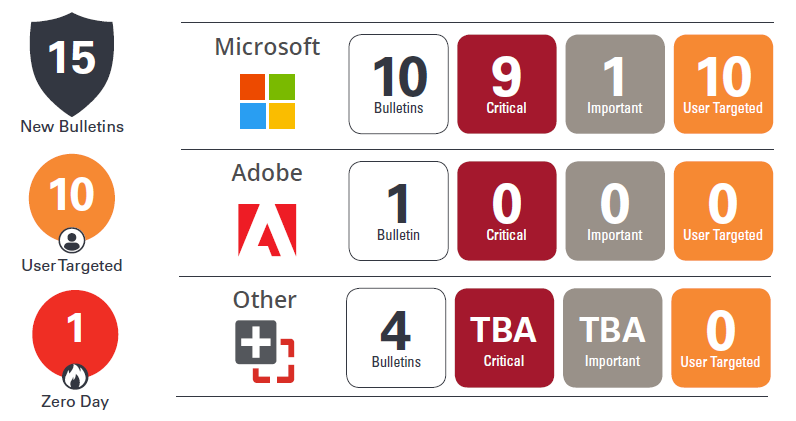

Microsoft a publié des correctifs standard pour Windows 10, Server 2016, IE, Edge et SQL Server, ainsi que des correctifs Sécurité uniquement pour Windows 7, Win 8.1, Server 2008 et Server 2012. Ces mises à jour corrigent 32 vulnérabilités CVE 2018 uniques, plus 3 CVE 2017 supplémentaires liées aux vulnérabilités des UC Intel. Pour en savoir plus sur les conseils publiés, visitez le portail Microsoft, à l’adresse https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/ADV180002. ** Ne vous arrêtez pas de lire : il existe un problème connu assez sérieux concernant le déploiement des mises à jour ! **

Éléments à noter à propos des deux vulnérabilités Intel : Meltdown et Spectre. Il ne suffit pas d’appliquer seulement les mises à jour d’OS, car cela résout uniquement la vulnérabilité Meltdown. Apparemment, Spectre s’avère un problème plus difficile à résoudre. Des mises à jour de firmware devraient bientôt être publiées et elles seront indispensables pour résoudre la vulnérabilité Spectre. De même, des mises à jour ont été publiées par Apple et pour certaines distributions Linux pour résoudre la vulnérabilité Meltdown, mais d’autres mises à jour doivent encore être publiées. Par exemple, Apple a mis à jour OSX 10.13.2, mais travaille toujours sur la mise à jour des versions précédentes.

À ce jour, aucune exploitation active de ces vulnérabilités n’a été détectée.

Problème connu : On a signalé des erreurs d’écran bleu de la mort (BSOD pour Blue Screen of Death) et autres plantages ou conflits lors de l’installation en mode Push de la mise à jour du 3 janvier sur les différents systèmes. https://support.microsoft.com/en-us/help/4072699/important-information-regarding-the-windows-security-updates-released

Des rapports ont été envoyés à PatchManagment.org et à d’autres organismes concernant les plantages et les écrans bleus sur les systèmes. La cause en est un changement ALLOW REGKEY, que votre fournisseur d’antivirus doit effectuer. Sinon, le correctif entre en conflit avec l’antivirus installé sur votre système. Certains des fournisseurs d’antivirus ont déjà publié des mises à jour ; d’autres devraient le faire dans la semaine qui vient. Mais certains n’ont proposé aucun correctif ni même de date prévue pour un correctif. Notre recommandation : TESTEZ SOIGNEUSEMENT LE PRODUIT AVANT DE LE DÉPLOYER EN MODE PUSH DANS VOTRE ENVIRONNEMENT DE PRODUCTION !

Microsoft va bloquer le correctif si la clé de registre citée dans l’article en question est absente. Ivanti devrait appliquer une stratégie similaire pour garantir qu’aucun système n’est endommagé. Pour mettre la mise à jour en place le plus tôt possible, assurez-vous que votre fournisseur d’antivirus (et d’autres logiciels de sécurité) est bien compatible avec le correctif. Vérifiez également que tous vos systèmes disposent des définitions/corrections mises à jour afin de recevoir les mises à jour d’OS sans tarder.

Prévisions pour le Patch Tuesday de janvier 2018 :

- Microsoft va publier des mises à jour supplémentaires de Patch Tuesday pour les applications comme Office et .Net.

- On peut sans doute s’attendre à une mise à jour d’Adobe pour Flash Player (11 sur 12 Patch Tuesdays en 2017 en comprenaient une).

- Nous n’avons vu aucune mise à jour Adobe Reader depuis novembre ; il est donc possible qu’il y en ait une ce mois-ci ou le mois prochain.

- Oracle va publier ce mois-ci sa mise à jour CPU trimestrielle mais, d’après leur cadence de publication, cela devrait être le 16. Attendez-vous à recevoir des mises à jour pour JDK, JRE et de nombreux autres produits Oracle.

- Mozilla a publié une mise à jour début décembre, mais comme l’entreprise a découvert des méthodes d’exploitation Web de Meltdown/Spectre, ne manquez pas la prochaine publication Mozilla.

- Chrome devrait aussi être mis à jour. Cela fait quelques semaines qu’on n’a pas eu de mise à jour pour ce produit. Et comme il pourrait être possible d’exploiter Meltdown/Spectre via le navigateur, l’entreprise pourrait publier des mises à jour pour résoudre ces vulnérabilités.

- Cette découverte de Mozilla pourrait également rendre nécessaire une publication IE/Edge supplémentaire à l’avenir.

Comme toujours, gardez un œil sur la page d’accueil « Patch Tuesday » d’Ivanti pour consulter les analyses mises à jour avec l’arrivée du Patch Tuesday.