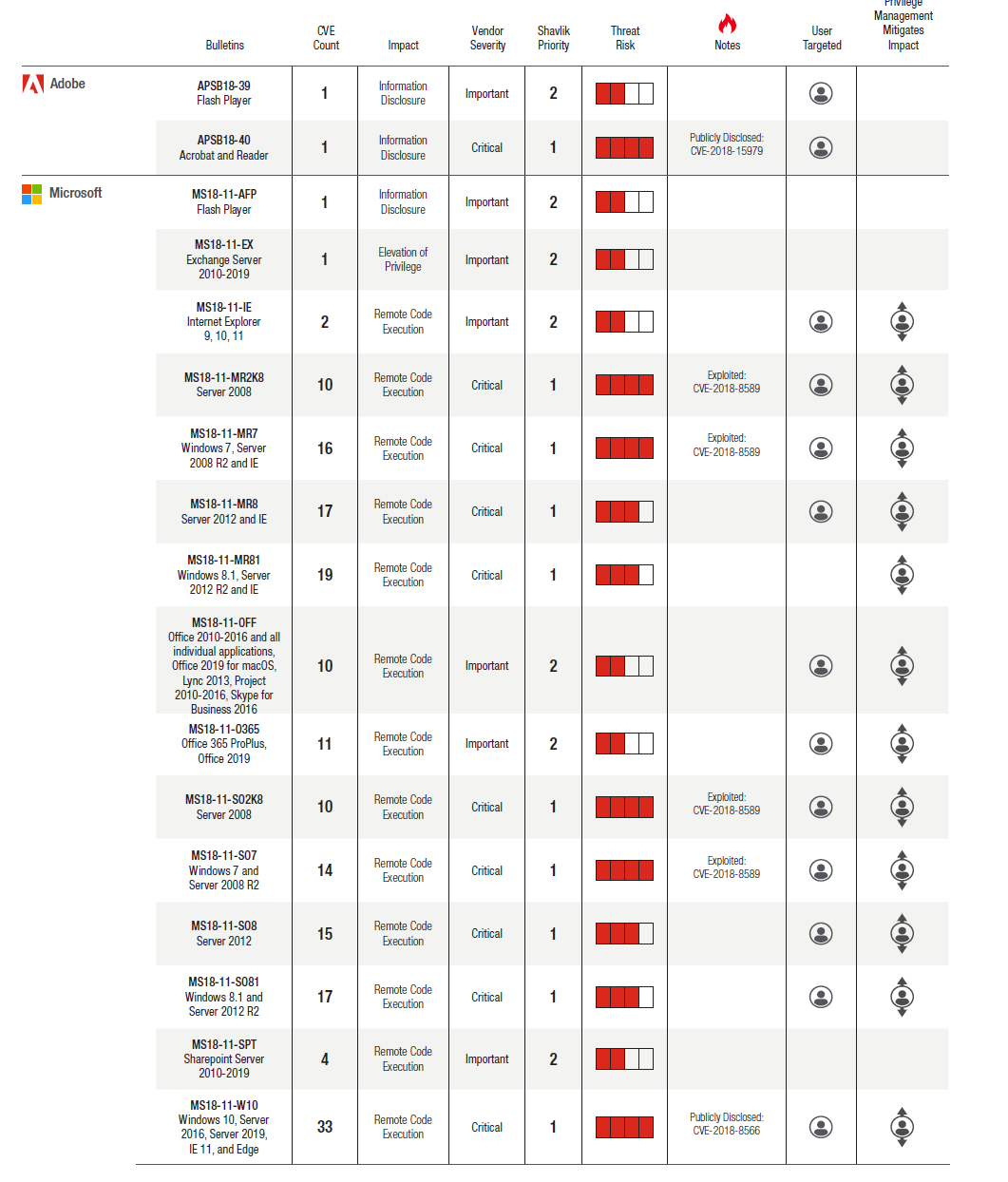

Le Patch Tuesday est de retour avec ses brassées de mises à jour Microsoft et Adobe. En voici le détail pour les lecteurs de Solutions Numériques par Chris Goettl, Director Product Management, Security chez Ivanti : Microsoft a résolu 62 vulnérabilités uniques en 15 mises à jour. On trouve notamment une vulnérabilité « zero-day » de Windows 7, Server 2008 et Server 2008 R2, ainsi qu’une divulgation publique concernant Windows 10, Server 2016 et Server 2019.

Mise à jour de la pile de maintenance

Microsoft a publié ce mois-ci des mises à jour de pile de maintenance supplémentaires pour Windows 10, Server 2016 et Server 2019. Si vous n’avez pas encore appliqué la mise à jour de pile de maintenance du mois dernier pour Windows 7, Server 2008 et Server 2008 R2, la mise à jour de pile de maintenance d’octobre comporte un problème connu : le processus de mise à niveau s’arrête à « Étape 2 sur 2 » ou à « Étape 3 sur 3 » dans le processus de redémarrage. Microsoft vous conseille, si vous rencontrez ce problème, d’appuyer sur [Ctrl]+[Alt]+[Suppr] pour poursuivre la connexion. L’erreur ne devrait se produire qu’une seule fois et les mises à jour s’appliqueront ensuite sans problème.

« Zero Day » et divulgation publique Microsoft

-Microsoft a résolu une vulnérabilité « zero-day » (CVE-2018-8589) dans Windows 7, Server 2008 et Server 2008 R2. Cette vulnérabilité d’élévation des privilèges concerne Win32k.sys et peut permettre à un pirate d’exécuter du code arbitraire dans le contexte d’un système local. La CVE est marquée « Important ». Le pirate doit se connecter au système pour exploiter la vulnérabilité, mais il peut ensuite obtenir le contrôle complet du système concerné.

Microsoft a résolu une vulnérabilité à divulgation publique (CVE-2018-8566) dans Windows 10, Server 2016 et Server 2019. Cette vulnérabilité de contournement de fonction de sécurité concerne BitLocker. Elle permet à un pirate de contourner la protection pour obtenir un accès aux données cryptées. Pour exploiter cette vulnérabilité, le pirate doit disposer d’un accès physique au système cible. Les systèmes physiquement accessibles, notamment les ordinateurs portables, doivent être prioritaires pour l’application de la mise à jour. Cette vulnérabilité n’est pas liée au conseil (ADV180028) précédemment donné pour la configuration de BitLocker en vue de mettre en place le cryptage logiciel.

Ce mois-ci, votre priorité doit être toutes les mises à jour pour les OS Windows et pour Edge. Plusieurs vulnérabilités importantes ont été résolues pour Internet Explorer ainsi que pour Office, mais toutes les vulnérabilités, exploitations et divulgations marquées « Critique » concernent l’OS et le navigateur Edge.

« Microsoft publie de nouveau Windows 10 1809 et Server 2019 après les avoir retirés en octobre en raison d’une suppression des données utilisateur après la mise à niveau. Prenez un moment pour tester le produit avant son déploiement, juste par précaution », Chris Goettl

Mises à jour et divulgations publiques Adobe

Adobe publie ce mois-ci deux mises à jour qui résolvent deux CVE uniques. La mise à jour Adobe Flash Player du mois ne corrige qu’une seule vulnérabilité importante. La mise à jour Adobe Acrobat et Reader (APSB18-40) résout une seule vulnérabilité importante (CVE-2018-15979), elle aussi, mais cette CVE a été divulguée publiquement, selon la page d’actualités Adobe. Cette vulnérabilité permet à un pirate de tirer parti d’une faiblesse de Microsoft NTLM pour rediriger un utilisateur vers une ressource malveillante hors de votre entreprise, afin de récupérer les messages d’authentification NTLM.