N°170

lundi 17 septembre 2018

|

Chantage en ligne à la fausse sextape, à partir des webcams : la vague est arrivée

|

|

[ CYBERSÉCURITÉ ]

- 14/09/2018

|

L’éditeur Avast avait signalé le 1er août une campagne de « sextorsion » . On nous signale que la vague de messages de menaces a déferlé cette semaine. Vous avez peut-être reçu le mail de ce hacker prétendant avoir piraté votre webcam et détenir un enregistrement de votre comportement face aux écrans…

|

Patch Tuesday de septembre : un nombre limité de mises à jour Microsoft

|

|

[ CYBERSÉCURITÉ ]

- 12/09/2018

Voici un mois "léger". On compte quelques mises à jour non Microsoft pour Adobe Flash et Google Chrome, avec un nombre relativement limité de mises à jour Microsoft. Comme chaque mois, Ivanti livre son analyse aux lecteurs de Solutions Numériques. Microsoft publie des correctifs pour 61 vulnérabilités CVE ce mois-ci, notamment un correctif pour la…

|

PC portables : une faille donnerait accès aux clés de chiffrement

|

|

[ CYBERSÉCURITÉ ]

- 13/09/2018

Une faille dans les micrologiciels installés sur des PCs portables donne accès aux clés de chiffrement, selon F-Secure. Les chercheurs de F-Secure, éditeur bien connu en cyber sécurité, ont découvert une vulnérabilité présente sur des ordinateurs portables. Les pirates peuvent exploiter cette faille pour voler des clés de chiffrement ainsi que d'autres informations…

|

Un nouveau malware utilise un certificat numérique authentique volé à un éditeur de sécurité

|

|

[ CYBERSÉCURITÉ ]

- 12/09/2018

Kaspersky Lab a découvert un nouveau malware. Son pilote est signé au moyen d’un certificat numérique authentique. Il a été émis par un éditeur de logiciels de sécurité informatique. Si le…

|

Pour 9 professionnels de la sécurité sur 10, le monde est au cœur d’une cyberguerre

|

|

[ CYBERSÉCURITÉ ]

- 17/09/2018

Pour 86 % des professionnels de la sécurité informatique, la cyberguerre bat son plein selon une enquête menée par Venafi, un éditeur de solutions axées sur la protection des identités…

|

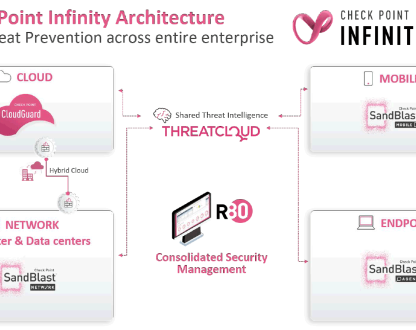

Prévention des menaces : Check Point propose de s’appuyer sur des partenaires au sein de sa plateforme de Threat Intelligence

|

|

[ CYBERSÉCURITÉ ]

- 12/09/2018

Pour contrer les menaces, Check Point propose de s’appuyer sur des partenaires dont les solutions cohabitent au sein de sa plateforme de Threat Intelligence, Infinity. C'est ce que l'éditeur spécialiste…

|

La seconde édition du Guide de la Cybersécurité annoncée pour Octobre

|

|

[ IT ]

- 01/08/2018

Devant le succès du premier GUIDE de la CYBERSECURITE, lancé en octobre 2017 à l’occasion des Assises de la sécurité, Solutions-Numériques prépare la nouvelle édition de l’annuaire à paraître le…

|

Des services et logiciels ultra-sécurisés pour la plateforme IoT Spark de Blackberry

|

|

[ CYBERSÉCURITÉ ]

- 17/09/2018

BlackBerry a annoncé de nouveaux logiciels et services de sécurité pour Spark, pour sa nouvelle plate-forme Enterprise of Things (EoT) conçue pour offrir une hyperconnectivité ultra-sécurisée d’un bout à l’autre.…

|

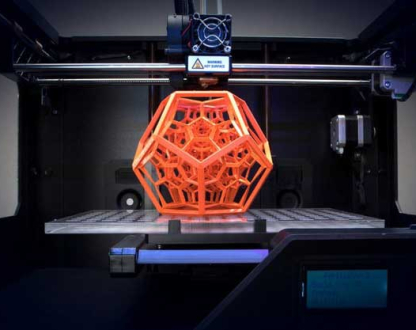

Des milliers d'imprimantes 3D peuvent facilement être piratées selon des experts en sécurité

|

|

[ CYBERSÉCURITÉ ]

- 12/09/2018

imprimantes 3D : selon le SANS Internet Storm Center (ISC) qui répertorie les menaces récentes, des milliers d'entre elles exploitant l’utilitaire Open Source OctoPrint peuvent facilement être piratées. Virus et…

|

Magazine Solutions numériques

|

Sécurité RGPD : des outils accessibles aux petites structures

|

Sécurité des données, des outils gratuits Les petites structures peuvent faciliter leur mise en conformité RGPD à l’aide d’outils simples, gratuits parfois, et déjà installés sur leurs ordinateurs. Voici cinq…

|

Cybersécurité, les PME face aux nouveaux pirates

|

La Dépendance Numérique est une réalité indispensable à la compétitivité des TPE/PME françaises. Parmi tous les nouveaux concepts qu’elles doivent intégrer, il est un sujet essentiel : La Cybersécurité, devenue…

|

Gestion des accès à privilèges (PAM) : le Guide du RSSI

|

Un contrôle strict mais granulaire des accès à privilèges reste un élément clé de la plupart des mesures de conformité réglementaire. Une gestion efficace des utilisateurs à privilèges peut permettre…

|

LE DIGITAL TRANSFORME L'ENTREPRISE

Solutions-numeriques.com,

le portail du décideur en entreprise

|

Les informations recueillies font l'objet d'un traitement informatique destiné à l'usage de Solutions Numériques. Le destinataire des données est la société Solutions Numériques, propriétaire du site Solutions-numeriques.com. Vous pouvez également pour des motifs légitimes, vous opposer au traitement des données vous concernant. Conformément à la loi "informatique et libertés" du 6 janvier 1978 modifiée en 2004, vous bénéficiez d'un droit d'accès et de rectifrication aux informations qui vous concernent, que vous pouvez exercer en vous adressant à service.clientele@solutions-numeriques.com.

© 2025 Solutions Numériques

Cet e-mail a été envoyé à {contactfield=email}

Vous avez reçu cet email car vous vous êtes inscrit sur Solutions Numériques

|

|