Chaque mois Shavlik nous livre en exclusivité son analyse du Patch Tuesday. Les patchs de novembre fournissent des mises à jour Microsoft, Adobe et Google. Et malheureusement, vous devrez encore y prêter attention demain et dans les semaines à venir.

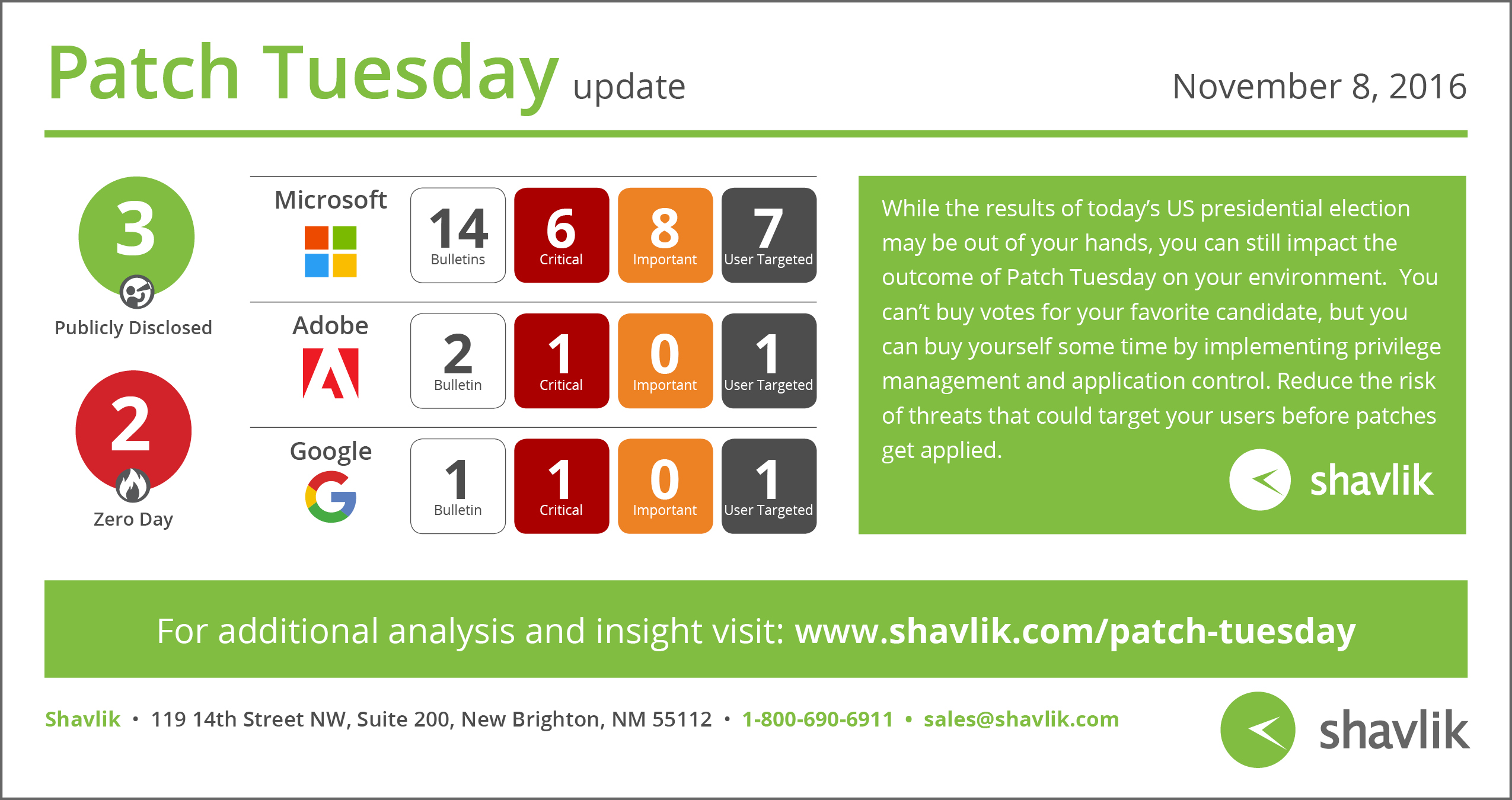

Microsoft a publié 14 bulletins, dont 6 sont marqués comme critiques, pour résoudre 68 vulnérabilités uniques. Deux de ces vulnérabilités ont été exploitées par des attaques Zero Day et trois des bulletins contiennent des divulgations publiques.

Concernant l’attaque Zero Day sur Adobe Flash/Microsoft, identifiée en octobre et pour laquelle Flash a publié une mise à jour le 26 octobre afin de résoudre la vulnérabilité CVE-2016-7855, Microsoft a résolu le CVE-2016-7255 dans la mise à jour MS16-135.

Adobe a publié une autre mise à jour Flash Player (APSB-16-37), marquée Priorité 1, qui résout 9 CVE. Pour ceux qui n’ont pas encore publié la mise à jour Flash du 26 octobre (APSB16-36), il faut en faire une priorité avec la mise à jour MS16-135.

Microsoft a traité une deuxième vulnérabilité Zero Day ce mois-ci (CVE-2016-7256). MS16-132 résout une vulnérabilité liée aux polices Open Type, qui peut permettre à un pirate d’exécuter du code à distance. Un pirate peut cibler un utilisateur afin d’exploiter cette vulnérabilité, soit en créant un document conçu pour exploiter la vulnérabilité, soit en hébergeant un site Web spécialement conçu pour exploiter la vulnérabilité. Le pirate doit convaincre un utilisateur de cliquer sur le contenu conçu dans ce but ou de l’ouvrir – ce qui n’est malheureusement pas difficile à faire. Ce bulletin est également une des priorités de ce mois-ci.

Plusieurs bulletins contiennent des divulgations publiques, ce qui signifie qu’un nombre suffisant d’informations a été communiqué au public pour que les pirates aient le temps de développer un code d’exploitation. Cela renforce le risque d’exploitation de ces vulnérabilités ; nous devons donc augmenter le niveau de risque et la priorité des bulletins contenant des divulgations publiques. Davantage d’informations sont disponibles à ce sujet sur l’infographie Shavlik Patch Tuesday.

- MS16-129 pour le navigateur Edge résout les vulnérabilités CVE-2016-7199 et CVE-2016-7209.

- MS16-135 pour Windows résout CVE-2016-7255 (qui a déjà été exploitée).

- MS16-142 pour Internet Explorer résout CVE-2016-7199.

Google Chrome est passé en version bêta mercredi dernier. Avec la mise à jour Flash Player supplémentaire, cela signifie qu’il faut s’attendre à une mise à niveau Chrome dans un futur proche, probablement dans la semaine à venir. Comme toujours, il faut s’assurer d’avoir bien mis à jour Chrome afin de prendre en charge le dernier plug-in Flash Player.

Il faut aussi vérifier que la mise à jour Oracle (Q4 CPU) publiées en octobre a bien été implémentée. Celle-ci inclut une mise à jour critique de Java JRE et de nombreux autres produits Oracle.

Novembre marque également le deuxième mois du nouveau modèle de maintenance. Voici les paquets à déployer que nous attendons pour ce mois-ci :

– Le lot Sécurité (Security Only Bundle, SB16-002) va inclure les bulletins suivants : MS16-130, MS16-131, MS16-132, MS16-134, MS16-135, MS16-137, MS16-138, MS16-139, MS16-140 et MS16-142.

– Le déploiement mensuel (CR16-002) va inclure les bulletins suivants en plus des correctifs de qualité et des mises à jour des mois précédents : MS16-130, MS16-131, MS16-132, MS16-134, MS16-135, MS16-137, MS16-138, MS16-139, MS16-140 et MS16-142.