La sécurité des objets connectés, du smartphone à la machine à café, en passant par l’imprimante et la caméra, est déjà, et encore plus demain, le cheval de bataille des responsables informatiques et des RSSI. Des RSSI qui n’ont jamais été aussi connectés à la stratégie de l’entreprise…

La sécurité des objets connectés

pointée du doigt au Mobile World Congress de Barcelone

Au Mobile World Congress 2017 qui s’est tenu à Barcelone du 27 février 2 mars, on s’est interrogé sur la sécurité des smartphones et objets connectés en général.

Un nouveau cas de piratage d’un fabricant de jouets connectés est révélé début mars, celui des bases de données clients de la société américaine CloudPets : plus de 800 000 comptes exposés, 2,2 millions d’enregistrements de voix d’enfants et de leurs parents exposés, des cybercriminels ayant eu accès à toutes ces informations… Hello Barbie, V-Tech, etc., les piratages se font de plus en plus fréquents, en l’occurrence sur des jouets connectés. Mais, dans l’environnement domestique, bouilloires, machines à café, portes de garage, et réfrigérateurs sont aussi des cibles potentielles. Deux études dévoilées au MWC ont bien montré chacune les risques importants de cyberattaques sur les objets connectés en général, et les smartphones en particulier.

Avast a ainsi dévoilé les résultats de son enquête consacrée aux appareils connectés, parmi lesquels les webcams publiques et privées en Espagne, et plus particulièrement à Barcelone, ville d’accueil du MWC. Rien que dans cette ville, Avast a identifié plus de 22 000 webcams et baby phones vulnérables aux attaques, et donc susceptibles d’être utilisés par des cybercriminels pour diffuser en direct sur Internet des vidéos récupérées. Cette étude a également permis de recenser plus de 493 000 objets connectés à Barcelone, et 5,3 millions dans toute l’Espagne. Ces chiffres comprennent notamment des bouilloires, des machines à café, des portes de garage, des réfrigérateurs, des thermostats et d’autres appareils qui, connectés à Internet, peuvent très facilement être hackés par des personnes malveillantes.

Transformer les appareils piratés en botnet

Les pirates peuvent aisément espionner et hacker les visiteurs du MWC, affirme l’éditeur, ainsi que les résidents de Barcelone dans des espaces publics et privés, et diffuser des vidéos les concernant en ligne. Ils pourraient également décider de transformer les appareils piratés en bot. Lorsqu’un appareil est infecté, il peut servir pour en attaquer d’autres, les ajouter à un botnet ou encore en prendre le contrôle pour nuire à leurs utilisateurs. Cela comprend les équipements de cuisine et autres appareils ménagers auxquels les cybercriminels peuvent donner des ordres à distance, comme par exemple, chauffer l’eau dans une bouilloire.« Si une webcam est paramétrée sur Livestream par exemple, des hackers ou tout autre individu peuvent s’y connecter. Ce qui signifie que les cybercriminels sont en mesure d’espionner très facilement d’innocents visiteurs du MWC, au même titre que des étudiants, des employés ou des passants situés à proximité, confie Vince Steckler, PDG d’Avast. Ceci pose en soi un souci de confidentialité important, mais la situation sera encore plus délicate si un hacker décide de pirater des objets non sécurisés pour les transformer en bot. S’ils sont ensuite intégrés à un botnet étendu, ils pourraient être utilisés pour lancer des attaques coordonnées contre des serveurs afin de prendre le contrôle de sites web importants. Il se peut également qu’à l’avenir les cybercriminels soient capables de collecter des données personnelles, comme des numéros de carte de crédit, auprès d’utilisateurs de l’IoT qui ne se méfieraient pas. »

4 000 applications malveillantes retirées de Google Play

De son côté, le nouveau rapport d’Intel Security (Mobile Threat Report) sur les menaces ciblant les objets connectés, et dévoilé lors de ce même MWC, pointe du doigt les applications mobiles et révèle que plus de 4 000 applications potentiellement malveillantes ont notamment été retirées de Google Play au cours de l’année écoulée. Pourtant, plus de 500 000 appareils utilisent toujours ces applications, indique le rapport, exposant leurs utilisateurs à certaines vulnérabilités et à d’importants risques de sécurité.42 % des Français avouent ne pas savoir vérifier si l’un de leurs appareils connectés a déjà été corrompu.

Les imprimantes, aussi ciblées !

Un hacker pirate 150 000 imprimantes

dans le but de révéler des failles de sécurité

Stackoverflowin, c’est le pseudo d’un hacker whitehat qui revendique un détournement massif d’imprimantes vulnérables. Rien ne vaut une démonstration pratique pour susciter une prise de conscience des dangers que font courir des périphériques peu sécurisés : le hacker Stackoverflowin, @lmaostack sur Twitter, a pris le contrôle de quelques 150 000 imprimantes connectées à travers le monde à Internet. Il s’est ensuite servi des périphériques pour délivrer à chaque propriétaire un message, imprimé bien sûr. Point de mauvaises intentions ni de demande de rançon, mais le désir d’attirer leur attention sur les vulnérabilités en jeu. Le script écrit par Stackoverflowin visait les périphériques dont les ports IPP (Internet Printing Protocol), LPD (Line Printer Daemon) et 9100 étaient restés ouverts aux connexions, mais s’est aussi appuyé sur les vulnérabilités RCE (Remote Code Execution) présentes dans l’interface web de certaines imprimantes connectées pour exécuter des commandes PostScript.

Stackoverflowin, c’est le pseudo d’un hacker whitehat qui revendique un détournement massif d’imprimantes vulnérables. Rien ne vaut une démonstration pratique pour susciter une prise de conscience des dangers que font courir des périphériques peu sécurisés : le hacker Stackoverflowin, @lmaostack sur Twitter, a pris le contrôle de quelques 150 000 imprimantes connectées à travers le monde à Internet. Il s’est ensuite servi des périphériques pour délivrer à chaque propriétaire un message, imprimé bien sûr. Point de mauvaises intentions ni de demande de rançon, mais le désir d’attirer leur attention sur les vulnérabilités en jeu. Le script écrit par Stackoverflowin visait les périphériques dont les ports IPP (Internet Printing Protocol), LPD (Line Printer Daemon) et 9100 étaient restés ouverts aux connexions, mais s’est aussi appuyé sur les vulnérabilités RCE (Remote Code Execution) présentes dans l’interface web de certaines imprimantes connectées pour exécuter des commandes PostScript.

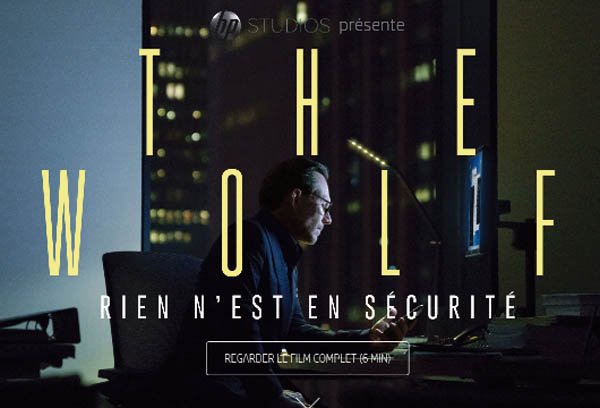

« The Wolf » : une websérie de HP sur la cybersécurité

avec Mr Robot, alias Christian Slater

«The Wolf » est une websérie imaginée par HP qui veut mieux faire connaître les risques de sécurité auxquels sont confrontés les entreprises et les particuliers avec leurs PC et leurs imprimantes. En acteur principal, Christian Slater, alias Mr Robot.

Christian Slater incarne un hacker qui profite des failles offertes par des imprimantes et des PC non sécurisés pour lancer une attaque multi-ciblée sur une entreprise, du service courrier jusqu’aux bureaux de la direction. Un premier épisode à visionner en fin d’article.

Christian Slater incarne un hacker qui profite des failles offertes par des imprimantes et des PC non sécurisés pour lancer une attaque multi-ciblée sur une entreprise, du service courrier jusqu’aux bureaux de la direction. Un premier épisode à visionner en fin d’article.

Une nouvelle façon pour HP, à travers le storytelling numérique, de s’adresser aux décideurs informatiques et aux principaux responsables de l’information et de la sécurité. Selon HP, 55 % d’entre eux sont maintenant des millennials, et la plupart sont des joueurs, regardent la télé, et ne sont pas différents quand ils travaillent. Au lieu de télécharger un livre blanc de 50 pages, ils préfèreront un contenu dont ils ont l’habitude. Une web-série par exemple. De qualité et avec un acteur qui leur « parle ». « The Wolf » a ainsi été réalisé par Lance Acord (directeur de la photographie et réalisateur de publicités), nominé aux Oscars et co-fondateur de Park Pictures. Et la série est produite par Kirk Baxter déjà récompensé de plusieurs Oscars.

Les Assises de la Sécurité

et des Systèmes d’Information récompensent les responsables sécurité

A l’initiative de DG Consultants, organisateur des Assises de la Sécurité et des Systèmes d’Information, et en partenariat avec le CESIN, le CLUSIF, le CIGREF, l’ANSSI et EUROPOL, le Grand Prix des RSSI valorise des responsables de la sécurité des systèmes d’information, en récompensant les meilleurs projets ou démarches professionnels.

« Ce Grand Prix des RSSI s’inscrit dans la démarche que nous avons initiée depuis plus de 15 ans en créant les Assises de la Sécurité : aider la communauté des RSSI à partager ses bonnes pratiques, à renforcer son expertise et à devenir un acteur essentiel de l’écosystème IT, » explique Gérard Rio, fondateur des Assises. Alain Bouillé, président du jury, directeur Sécurité des SI Groupe Caisse des Dépôts, président du CESIN, indique de son côté : « Le RSSI n’a jamais été aussi connecté à la stratégie de l’entreprise et pilote des projets importants rendant possible la transformation numérique. Le Grand Prix des RSSI est destiné à mettre en lumière ces professionnels au travers des projets ou des démarches qu’ils sont amenés à conduire. C’est une belle opportunité de pouvoir bénéficier de l’écrin des Assises pour cette première ».

« Ce Grand Prix des RSSI s’inscrit dans la démarche que nous avons initiée depuis plus de 15 ans en créant les Assises de la Sécurité : aider la communauté des RSSI à partager ses bonnes pratiques, à renforcer son expertise et à devenir un acteur essentiel de l’écosystème IT, » explique Gérard Rio, fondateur des Assises. Alain Bouillé, président du jury, directeur Sécurité des SI Groupe Caisse des Dépôts, président du CESIN, indique de son côté : « Le RSSI n’a jamais été aussi connecté à la stratégie de l’entreprise et pilote des projets importants rendant possible la transformation numérique. Le Grand Prix des RSSI est destiné à mettre en lumière ces professionnels au travers des projets ou des démarches qu’ils sont amenés à conduire. C’est une belle opportunité de pouvoir bénéficier de l’écrin des Assises pour cette première ».

Le jury décernera 4 prix :

- « Démarche la plus innovante », avec par exemple, la mise en place d’une politique de sécurité remarquable ou encore d’actions qui se démarquent, etc.

- « Culture sécurité », pour sensibiliser en interne, faire passer les bons messages autour de la cybersécurité, évangéliser, etc.

- « Meilleur espoir » distinguera un RSSI récemment nommé dans cette fonction

- « Prix Spécial du Jury », le « coup de cœur »

Candidatez jusqu’au 31 mai 2017.

Yahoo ! : les défaillances de sécurité coûtent son bonus à Marissa Mayer

La présidente de Yahoo!, Marissa Mayer, a renoncé à son bonus annuel après les graves défaillances de sécurité qui ont compromis près de 500 millions de comptes d’utilisateurs, « Je suis la présidente de l’entreprise et puisque cet incident s’est produit sous ma responsabilité, j’ai accepté de renoncer à ma prime annuelle et à mon attribution annuelle d’actions », a fait savoir Marissa Mayer. Un bonus qui sera redistribué aux employés de Yahoo!.

Le piratage de Yahoo! en 2014 coûte également son poste au directeur juridique du groupe, Ronald Bell, forcé mercredi 1er mars de démissionner sans indemnités, selon les documents transmis au gendarme boursier américain, la Securities and Exchange Commission (SEC). Une commission indépendante a conclu à la mauvaise gestion de la crise par l’équipe dirigeante de Yahoo!, dont plusieurs responsables savaient fin 2016 qu’un piratage avait rendu vulnérables certains comptes d’utilisateurs. Les mesures prises par Yahoo!, qui a notamment informé 26 utilisateurs spécifiquement ciblés, sont jugées insuffisantes. « Bien que d’importantes mesures de sécurité supplémentaires ont été mises en œuvre en réponse à ces incidents, il semble que certains cadres supérieurs n’ont pas saisi l’ampleur (du piratage) ni enquêté », conclut Yahoo! dans ces documents.

Fin février, Yahoo! a accepté de réduire de 350 millions de dollars le prix de son activité internet, qui devrait être revendue à Verizon fin juillet pour quelque 4,48 milliards de dollars.

8 entreprises sur 10 n’appliquent pas de plan de réponses aux incidents

Un plan de réaction aux incidents de sécurité informatique (CSIRP, Computer Security Response Plan) systématiquement appliqué dans toute l’entreprise, et soutenu par les hauts dirigeants, est un élément décisif en termes de capacité à atteindre un haut niveau de cyber-résilience. C’est le constat principal de l’étude menée par l’Institut Ponemon pour IBM Resilient.

Les résultats de ce rapport mondial annuel, qui a été mené en France pour la toute première fois, montrent que la majorité des répondants estiment que leur entreprise n’est pas en mesure de maintenir efficacement son activité lorsqu’elle est confrontée à des attaques et de s’en remettre rapidement.

• 73% pensent qu’elle n’est pas préparée à se remettre d’une cyberattaque (contre 66 % en moyenne au niveau mondial)

• 79% estiment que le niveau de cyber-résilience n’est pas « élevé » au sein de leur entreprise (contre 68 % en moyenne au niveau mondial)

Les freins les plus importants aujourd’hui pour les professionnels de la sécurité en France sont le manque d’organisation, la complexité des procédures d’entreprise et des services informatiques ainsi que le manque de sensibilisation aux risques.

• 68% des sondés déclarent que le manque d’organisation et de préparation constitue le plus grand obstacle

• 52% des répondants estiment que le manque de sensibilisation au risque, d’analyse et d’évaluation empêche les organisations de mettre en place une cyber-résilience optimale. Suit la complexité des procédures d’entreprise pour 47 % des personnes interrogées.

Absence de plan ou de test sur celui mis en place

• 77% des personnes interrogées indiquent qu’un plan CSIRP n’est pas systématiquement appliqué dans leur entreprise.

• 27% ne possèdent pas de plan du tout.

• 54% n’ont pas testé leur plan depuis qu’il a été mis en place.

• 48% ont déclaré que le temps nécessaire pour résoudre un incident a augmenté au cours des 12 derniers mois.