Sécurité

Les mégatendances de la cybersécurité et leurs implications pour la…

Chaque année, les principaux analystes, commentateurs, associations professionnelles et autres mettent en lumière les « mégatendances » qui devraient façonner leur industrie à court terme. La cybersécurité ne fait pas…

Une nouvelle faille de sécurité hautement critique a été découverte dans la bibliothèque Rust. Satnam Narang, Senior Staff Research Engineer chez le spécialiste de la gestion de l’exposition Tenable, explique…

Cybersécurité en milieu sensible : immersion dans le monde de…

Rien n’arrête les cyber-criminels. Face à l’importance vitale du milieu médical, ils n’hésitent pas à tirer profit des fragilités creusées par la crise sanitaire ou des failles créées par la…

En doublant son débit, Cato Networks permet à l’équipe TAG Heuer Porsche Formula E de transférer toutes les données d’une saison entière en moins de 2,5 heures au lieu de…

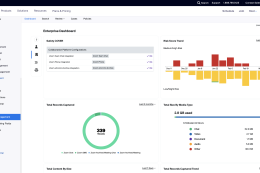

Le SOAR, au cœur du SOC de nouvelle génération

S’appuyer sur un SOC (Security Operations Center) s’avère de plus en plus indispensable. Il doit mettre en œuvre des technologies de dernière génération pour être capable de détecter et remédier…

Cato Networks nomme Christophe Lopez-Castel au poste de Director Sales Channel pour la région EMEA Sud. Dans le cadre de cette création de poste, Christophe Lopez-Castel a pour mission de diriger…

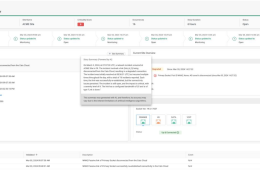

Zoom Compliance Manager fournit une plateforme intégrée et unifiée pour la gestion des risques et de la conformité. La solution offre une gouvernance et une protection des données au sein…

Le leader du SASE a ajouté un outil de détection et de réponse aux incidents réseau à sa plateforme. Appelé Network Stories for Cato XDR, cet outil permet d’utiliser des…

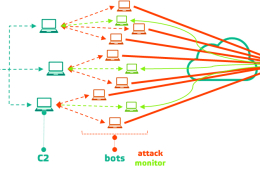

Stefano Chiereci de la Threat Research Team (TRT) de Sysdig a découvert une campagne malveillante utilisant Meson Network basée sur la blockchain pour récolter des récompenses avant le déblocage des…

Antoine Vacher, de Cyblex Consulting Ma première règle est valable pour toutes les ressources mises sur le Web : il faut limiter l’exposition, n’exposer que les API strictement nécessaires et…